Le tecniche di phishing hanno continuato a evolversi, in particolare con l’introduzione di nuove tecnologie all’avanguardia. Sebbene l’InterPlanetary File System (IPFS) offra molti vantaggi, consente anche ai criminali informatici di condurre campagne dannose.

Questi attacchi sono diventati ancora più importanti poiché molti servizi di archiviazione di file, web hosting e cloud ora utilizzano IPFS. Allora, quali sono gli attacchi di phishing IPFS e come puoi evitarli?

Cosa sono gli attacchi di phishing IPFS?

IPFS sostituisce l’Hypertext Transfer Protocol (HTTP) e l’Hypertext Transfer Protocol Secure (HTTPS) come modalità di distribuzione del World Wide Web. A differenza dei suoi predecessori, che sono basati sulla posizione, IPFS è un file system distribuito. Invece del tradizionale metodo client-server centralizzato, IPFS utilizza reti di dati peer-to-peer (P2P) situate in tutto il mondo senza richiedere terze parti o autorità centralizzate.

A causa della natura decentralizzata di IPFS, gli attori malintenzionati utilizzano sempre più siti di dati P2P per indurre individui ignari a esporre informazioni sensibili o installare malware. Questi criminali sfruttano la rete IPFS per ospitare la loro infrastruttura di kit di phishing, in quanto possono facilmente camuffare le loro attività.

Inoltre, qualsiasi dato dannoso caricato su una delle reti connesse (o nodo) può essere distribuito ad altri nodi. Inoltre, questi file dannosi possono essere eliminati solo dai rispettivi proprietari.

Pertanto, il contenuto di phishing IPFS può essere facilmente distribuito, è più difficile da rilevare ed è persistente.

Tipi di attacchi di phishing IPFS

Gli attacchi di phishing IPFS potrebbero prendere di mira individui specifici anziché diversi utenti casuali. Tuttavia, le campagne di phishing IPFS di massa sono più comuni.

Per facilitare i loro attacchi, questi malintenzionati utilizzano uno dei seguenti metodi:

- URL dannosi: gli aggressori utilizzano messaggi di testo di phishing, e-mail, messaggi diretti (DM), pop-up o altri canali per indurti a fare clic su collegamenti che conducono a gateway IPFS dannosi.

- Spoofing DNS (Domain Name System).: In alternativa, questi attori malintenzionati possono creare un server DNS falso che ti reindirizzerà a un gateway IPFS dannoso che ospita un sito Web falso.

- Certificati Secure Sockets Layer (SSL).: Inoltre, potrebbero utilizzare un falso certificato SSL per convincerti che stai visitando un sito legittimo.

Un esempio di attacchi di phishing IPFS

Nel luglio 2022, attori malintenzionati hanno distribuito un token falso camuffato da token Uniswap (UNI) a oltre 70.000 indirizzi di portafoglio Uniswap Liquidity Providers (LP). Questi hacker hanno incorporato un codice nel contratto intelligente del token dannoso, consentendo al loro sito falso di assumere il marchio di Uniswap.

Il loro messaggio affermava che avrebbero dato agli LP più token UNI in base al numero di token falsi che avevano già ricevuto. Tuttavia, gli LP che hanno interagito con il messaggio hanno consentito solo allo smart contract dannoso di trasferire le proprie risorse. Ciò ha portato a una perdita di oltre 7.500 ETH.

Come funzionano gli attacchi di phishing IPFS?

Gli aggressori di phishing IPFS sfruttano siti Web, applicazioni o dati affidabili per ingannare le persone ignare.

Innanzitutto, creano un sito o un’app falsi che assomigliano alla versione legittima. Quindi, ospitano questa falsa piattaforma sulla rete IPFS.

Sebbene IPFS sia principalmente disponibile attraverso le reti P2P, diversi gateway IPFS pubblici, come ipfs.io o dweb.link, consentono agli utenti Web tradizionali di accedere a IPFS. Questi truffatori utilizzano questi gateway come proxy, quindi puoi accedere ai file sulla rete IPFS anche se non stai eseguendo un client IPFS.

Dopo aver creato siti falsi e averli ospitati su gateway, gli aggressori di phishing ti inducono ad accedere alle loro piattaforme false. Potrebbero inviarti un’e-mail, un messaggio di testo, un messaggio diretto o un messaggio in un’applicazione, ad esempio un gioco o un’app di produttività.

Ad esempio, un utente malintenzionato di phishing può inviarti un PDF che si dice sia correlato a DocuSign, il servizio di firma dei documenti. Quando fai clic sul pulsante “Rivedi documento”, potrebbe sembrare che ti trovi su una pagina di autenticazione Microsoft. Tuttavia, ti troverai su un sito falso ospitato su IPFS. Se inserisci il tuo indirizzo e-mail o la password, l’attaccante raccoglierà i tuoi dati e probabilmente li utilizzerà per ulteriori attacchi.

Questi aggressori possono utilizzare qualsiasi riga dell’oggetto o formato di file purché ti induca a fare clic sui loro collegamenti dannosi.

3 segni comuni di attacchi di phishing IPFS

Per evitare attacchi di phishing IPFS, è necessario riconoscere come appaiono. Ecco tre segni comuni di questi attacchi dannosi:

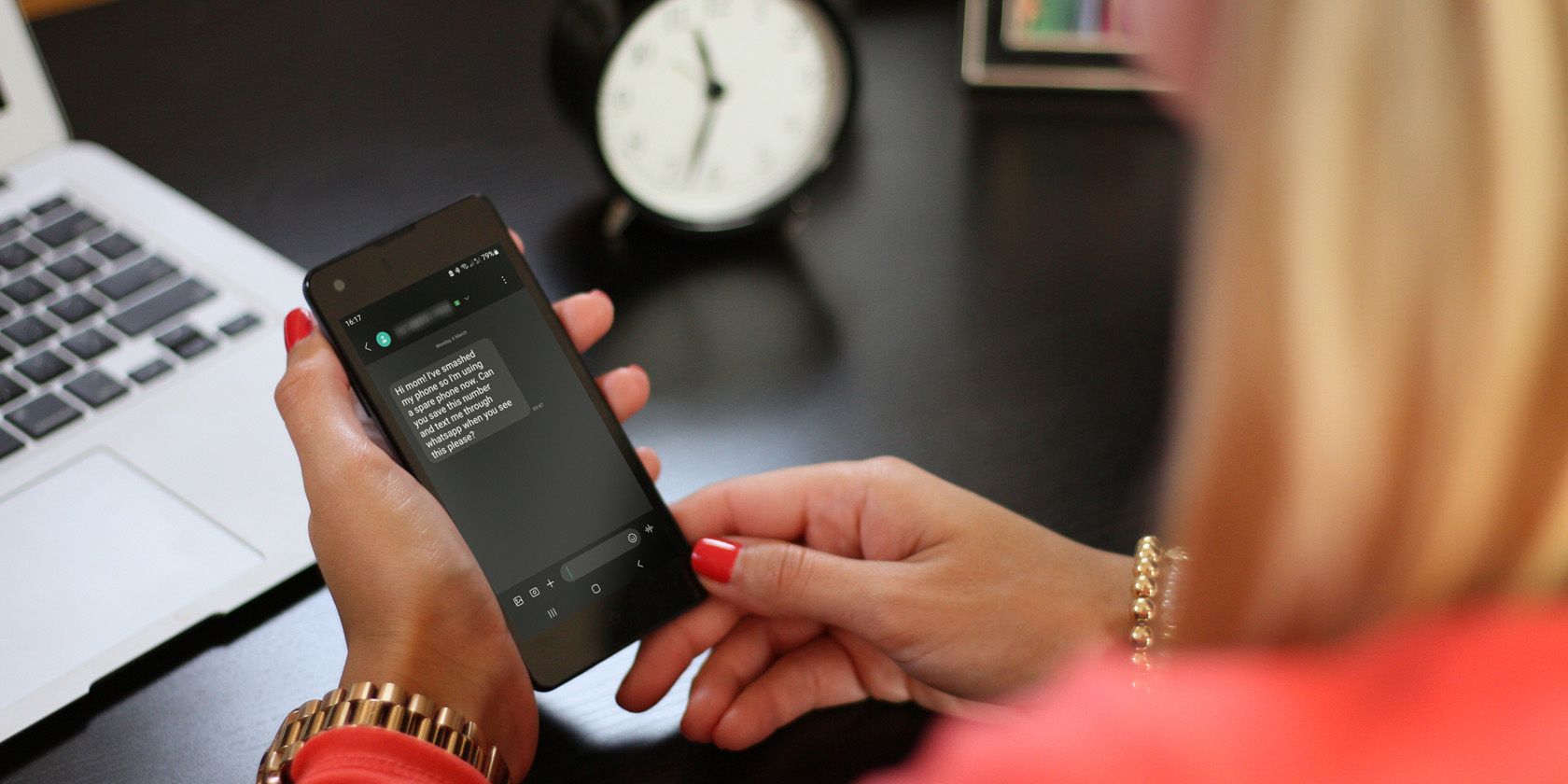

1. Messaggi o DM non richiesti

Gli aggressori di phishing inviano principalmente messaggi di testo, e-mail o messaggi diretti che richiedono di fare clic su un collegamento, di solito dal nulla. Possono richiedere pagamenti fiscali, autenticazioni, aggiornamenti dell’account, chiarimenti o altre richieste e comandi simili che sembrano ingiustificati.

Questi messaggi sono in genere generici e probabilmente non ti parleranno in modo specifico. A volte, gli aggressori di phishing IPFS ti chiedono di agire rapidamente in modo da non perdere qualcosa o metterti nei guai.

Inoltre, questi truffatori a volte si atteggiano a piattaforme legittime. Invieranno istruzioni, molte volte, di punto in bianco. Ma la maggior parte delle aziende non chiederà mai i tuoi dati sensibili non provocati tramite e-mail, messaggi o messaggi diretti.

2. URL sospetti o certificati SSL

Sebbene sia meglio evitare di fare clic sui collegamenti nelle e-mail, nei messaggi di testo o nei messaggi diretti, se fai clic, potresti notare che gli URL non corrispondono a quelli del sito legittimo. Il certificato SSL del sito potrebbe anche non essere valido o diverso da quello del sito originale.

3. Gateway IPFS dannosi

Se noti “IPFS” o “CID” in un collegamento e il sito che stai tentando di visitare non è ospitato su IPFS, è probabile che si tratti di un attacco di phishing. Questi identificatori potrebbero trovarsi all’inizio o alla fine dell’URL.

Le pagine ospitate su IPFS hanno URL che hanno questo aspetto: “Hash>” CID è l’identificatore del contenuto della risorsa. Invece di CID, potresti trovare IPNS ID o DNSLINK, che sono anche percorsi per la risorsa. Invece di questi percorsi alla risorsa, potresti anche trovare una stringa casuale di 46 caratteri.

Tuttavia, se dovresti essere sulla rete IPFS, puoi controllare il gateway utilizzato nell’URL per determinare se è dannoso o sicuro.

10 consigli per stare al sicuro con IPFS

Devi adeguare le tue difese per tenere il passo con l’avanzamento degli attacchi di phishing. Applicare i seguenti suggerimenti per evitare attacchi di phishing IPFS.

- Mantieni sempre aggiornati i tuoi browser e software con le ultime patch di sicurezza.

- Prova a inserire manualmente gli URL o utilizza i collegamenti con segnalibro. Altrimenti, ispeziona correttamente i collegamenti per assicurarti che corrispondano al sito legittimo.

- Utilizza l’autenticazione a due fattori (2FA) quando possibile per proteggere i tuoi account da accessi non autorizzati.

- Assicurati di utilizzare solo gateway IPFS affidabili. Evita gateway sconosciuti.

- Proteggi i tuoi dispositivi utilizzando prodotti antivirus aggiornati.

- Verifica sempre le istruzioni nelle e-mail, nei messaggi o nei messaggi diretti tramite i canali di comunicazione ufficiali, soprattutto se sono casuali o inaspettate.

- Controlla il certificato SSL di ogni gateway IPFS. In alternativa, puoi installare Compagno IPFS per interagire in modo sicuro con la rete attraverso il tuo browser.

- Quando si utilizzano i gateway IPFS, è possibile utilizzare una rete privata virtuale (VPN) per mascherare il proprio indirizzo privato. Tieni presente che le VPN non saranno efficaci se esegui un nodo IPFS.

- Usa sinkholing DNS o filtri Web per bloccare i siti di phishing basati su IPFS.

- Rimani aggiornato sulle tendenze IPFS, poiché i criminali informatici probabilmente inventeranno tecniche più sofisticate per aiutare i loro programmi dannosi.

Rimani vigile per fermare gli attacchi di phishing IPFS

I malintenzionati continuano a inventare nuovi modi per eseguire attacchi di phishing. Hanno iniziato a utilizzare la rete IPFS per ingannare e truffare.

Tuttavia, i metodi antispam e altre soluzioni possono frenare questi tentativi di phishing. Quindi tieniti al corrente degli ultimi progressi tecnologici e delle minacce informatiche per rimanere al sicuro.