L’uso di un ID aiuta a evitare il furto di identità e a mantenere un accesso adeguato al lavoro. Simile a questo tipo di gestione, in cui è possibile verificare l’integrità di qualcosa, sta utilizzando il File Hash. È una stampa digitale che funziona su qualsiasi tipo di file, sia esso exe, msi, docx, pdf, iso o txt, e viene utilizzata per scoprire se il file è autentico o meno. Per dirla in parole semplici, è l’identificazione univoca crittografata per un particolare file e può essere utilizzata per trovare le alterazioni sul file. Cerchiamo di saperne di più su questo nell’articolo.

Che cos’è l’hash di file?

Potresti essere consapevole del fatto che le persone del settore o di un ufficio ben organizzato sono indicate con i loro ID o qualsiasi ID di riferimento assegnato esclusivamente a loro, invece di riferirsi a loro con i loro nomi. Questi ID aiutano a distinguere le persone e a verificare se sono autentiche o meno. File Hash funziona allo stesso modo. Questa stampa digitale funziona su file di più tipi per verificare se sono autentici. Insieme a ciò, è possibile controllare il valore hash MD5 per l’integrità del file. Impariamo di più su questo valore nel documento qui sotto.

Qual è il valore hash del file?

Hash è un sistema di crittografia basato su firma digitale o un valore univoco corrispondente al contenuto del file. Per verificare l’integrità dei file, vengono utilizzati strumenti online e altri programmi per controllare il checksum MD5 o il valore hash di un file. Questi sono estremamente utili in vari prodotti di sicurezza come firewall, IDS e software di protezione degli endpoint. I formati dell’algoritmo di checksum Hash includono MD5, SHA1, SHA256, SHA384, SHA512, SFV, CRC, Base64, LM, eccetera.

Hash o checksum

Gli hash o codici hash e checksum vengono utilizzati per verificare l’integrità del file utilizzando una stringa alfanumerica e sono gli stessi. In base al tipo di crittografia, esistono diversi tipi di hashing, per questo controllo hash SHA256, come elencato di seguito:

- Famiglia MD- MD4, MD5,

- Famiglia SHA- SHA1, SHA2, SHA224, SHA256, SHA384, SHA512, SHA-512/224, SHA-512/256,

- SFV,

- CRC,

- Base64,

- L.M.,

- Tigre,

- xxHash,

- MACTriplesDES,

- RipeMD,

- HAVAL, e

- Idromassaggio.

Leggi anche: 15 migliori strumenti gratuiti per il controllo dell’hash dei file

Caratteristiche di Windows MD5

Il checksum o il valore hash del file, in base al formato file MD5, ha 32 caratteri in totale. Questa impronta digitale a 128 bit è costituita da stringhe esadecimali che contengono alfabeti da dalla A alla F e 10 cifre da da 0 a 9. Ad esempio, il tipo di hash del file MD5 sarebbe 12602de6659a356141e744bf569e756.

Come trovare il valore hash del file

La verifica dell’hash del file può essere eseguita durante il download del file e assicurarsi che sia sicuro utilizzando il controllo hash dannoso. Il processo per utilizzare qualsiasi controllo hash è descritto di seguito in questa sezione.

1. Durante il download di file per patch o driver, è necessario annotare il checksum Windows MD5 del file (se disponibile).

2. Applicando l’algoritmo o la funzione hash crittografica utilizzando uno dei metodi forniti, viene restituito un valore stringa.

3. Questo valore di stringa è adatto solo per il file nello stato corrente e viene modificato anche se 1 byte del file è alterato.

4. L’impronta digitale del checksum per il file o il codice è un valore calcolato di numeri (da 0 a 9) E lettere (dalla A alla F) dell’hashish.

Sfide nell’hashing di un file

Le sfide durante il controllo dell’hash del file sono elencate in questa sezione.

- La maggior parte dei file non è accessibile a causa della firma del driver integrato o dell’autorità di certificazione. Questi segni software bloccano il funzionamento del sistema operativo e potrebbero non corrispondere al valore hash calcolato.

- Inoltre, i nomi di file legittimi effettivi di programmi reali su un PC Windows possono essere cmd.exe e differiscono dall’hash del file malware.

- Per più tipi di hash, le dimensioni di file identiche per fornire hash corrispondenti per tutti gli algoritmi possono essere difficili.

- I problemi di collisione hash si verificano a causa di hash comuni (poiché vengono utilizzati principalmente MD5 e SHA1) ed è difficile fornire al file manomesso un singolo algoritmo hash.

Motivi per il file danneggiato

Il file potrebbe essere danneggiato e i valori hash potrebbero non corrispondere nel correttore hash dannoso a causa dei seguenti motivi:

- L’assorbimento di valori corrotti durante il download può modificare il valore di checksum del file.

- Problema di rete durante il download del file dal sito Web di origine.

- Il file è stato infettato da software dannoso.

Come verificare l’integrità del file

Dopo aver appreso i vari metodi per trovare il valore hash del file, ci viene ora posta una domanda che riguarda il metodo per eseguire MD5 per l’integrità del file.

- Il requisito di base per garantire che l’hash possa essere verificato in modo efficace è che il file le dimensioni dei file devono essere identiche. Ciò consente di aggiungere o sottrarre i byte da un file manomesso e produrre checksum come quello del file originale.

- Se la l’output dell’hash del file è diverso da quello dell’hash nell’integrità del file MD5, l’integrità potrebbe essere compromessa. Come detto in precedenza, l’hash è una firma digitale del file e se la firma dell’originale e la copia del file non corrispondono, il file potrebbe essere corrotto.

- Usare un strumento di riferimento incrociatoovvero un’utilità di checksum Windows MD5 o un controllo hash per trovare il valore hash può aiutare a confrontare i valori hash.

Metodo 1: utilizzare Windows PowerShell

Windows PowerShell è un controllo hash di file integrato e utilizza la funzione di PowerShell, come PowerShell MD5, per verificare l’hash del file. Utilizza la riga di comando di Windows per scoprire l’hash del file.

I formati hash supportati da Windows PowerShell sono SHA1, SHA256, SHA384, SHA512, MACTripleDES, MD5 e RIPEMD160. Seguire le istruzioni fornite di seguito per eseguire MD5 per l’integrità dei file utilizzando PowerShell MD5.

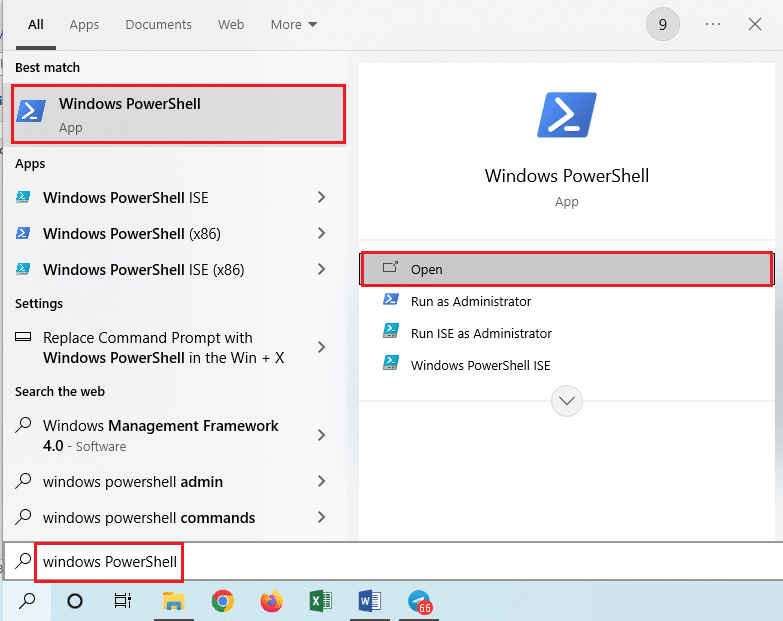

1. Apri il file Windows PowerShell app utilizzando la barra di ricerca di Windows.

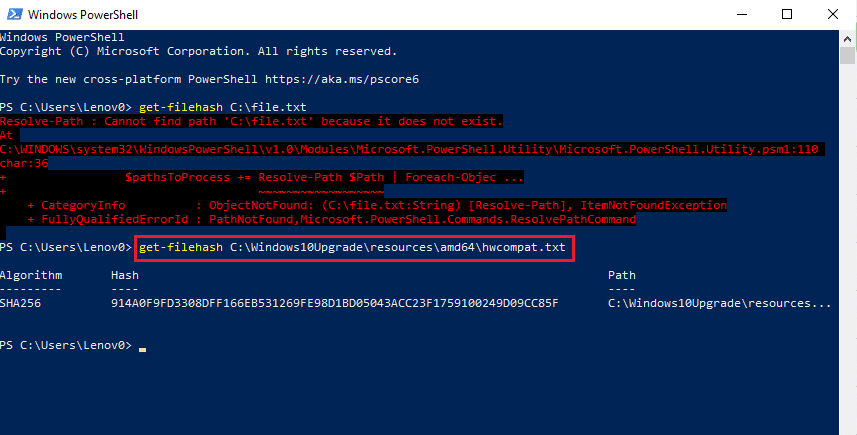

2A. Immettere il comando di controllo di base come segue e premere il tasto Tasto Invio per trovare il valore hash o il checksum MD5 del file.

get-filehash

Ad esempio, se desideri controllare il file con il nome file.txt che viene salvato nel file Disco locale (C:) drive, puoi inserire il seguente comando.

get-filehash C:\Windows10Upgrade\resources\amd64\file.txt

Nota 1: L’output hash predefinito per questo comando è SHA256ed è indipendente dal formato del file.

Nota 2: Il tempo impiegato per generare un file dipende dalla dimensione del file.

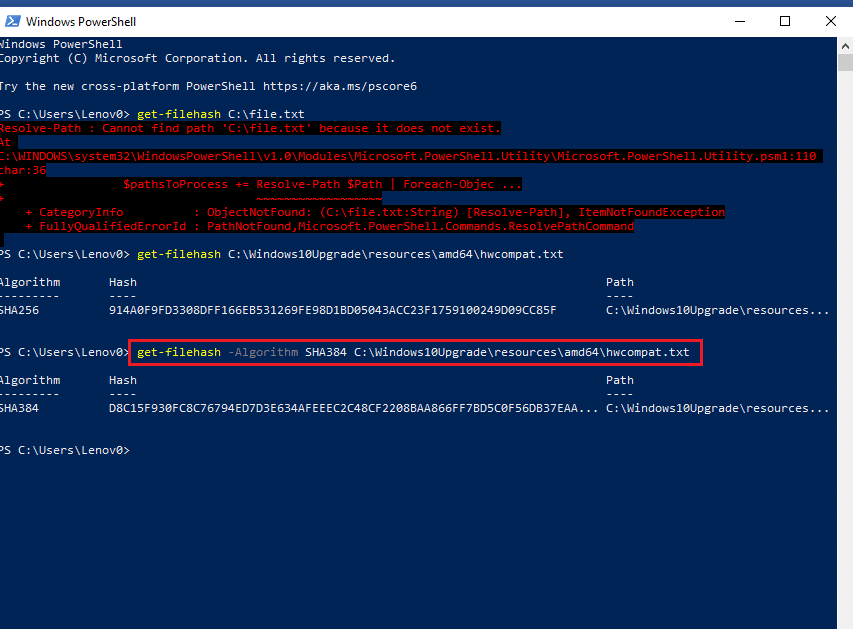

2B. Se vuoi controllare il file in un valore diverso, puoi inserire il seguente comando e quindi premere il Tasto Invio.

get-filehash –Algorithm (HASH TYPE)

Ad esempio, se desideri lo stesso file denominato file.txt in SHA384 output hash, devi inserire il seguente comando.

get-filehash –Algorithm SHA384 C:\Windows10Upgrade\resources\amd64\file.txt

Nota: Il tempo impiegato per generare l’output hash per il file può variare in base al tipo di algoritmo utilizzato.

Leggi anche: Che cos’è il checksum? E come calcolare i checksum

Metodo 2: utilizzare il prompt dei comandi

Ora che hai utilizzato PowerShell MD5 per trovare il valore hash, è il momento di utilizzare il prompt dei comandi. Il prompt dei comandi di Windows utilizza il file file hashcertutil comando per verificare il checksum MD5 e SHA. Il valore predefinito dell’hash è SHA1 e rimane inalterato finché non viene specificato un altro formato hash. Questo strumento di utilità certificato integrato può essere utilizzato anche per formattare un’unità USB su sistema operativo Windows 10.

Gli algoritmi hash supportati dall’app sono MD Family (MD2, MD4, MD5) e SHA Family (SHA1, SHA256, SHA384 e SHA512). Il metodo per utilizzare l’app Prompt dei comandi come controllo hash file è descritto di seguito.

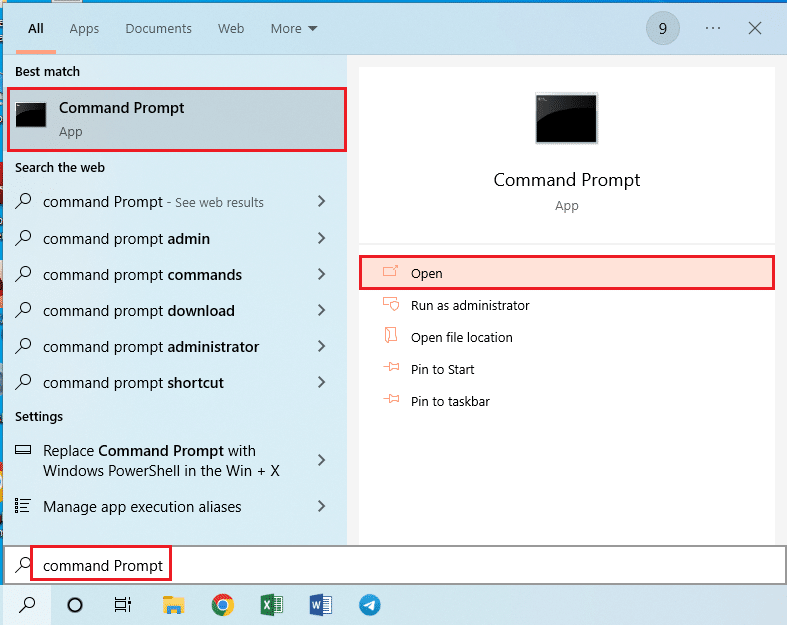

1. Apri il file Prompt dei comandi app utilizzando la barra di ricerca.

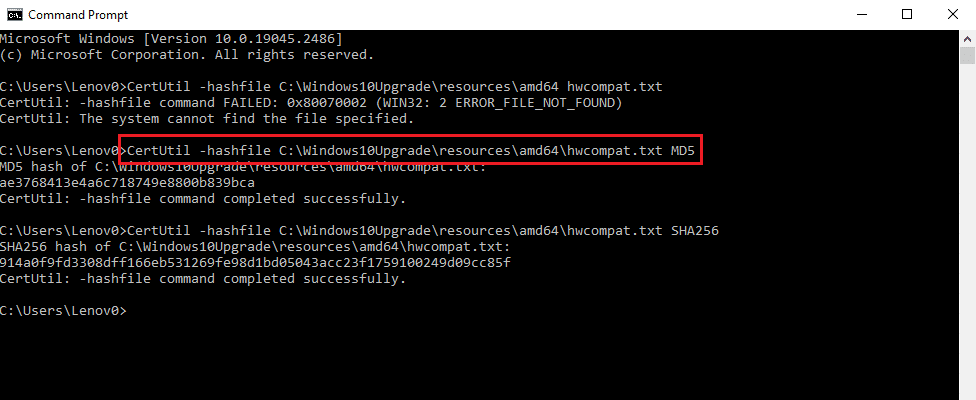

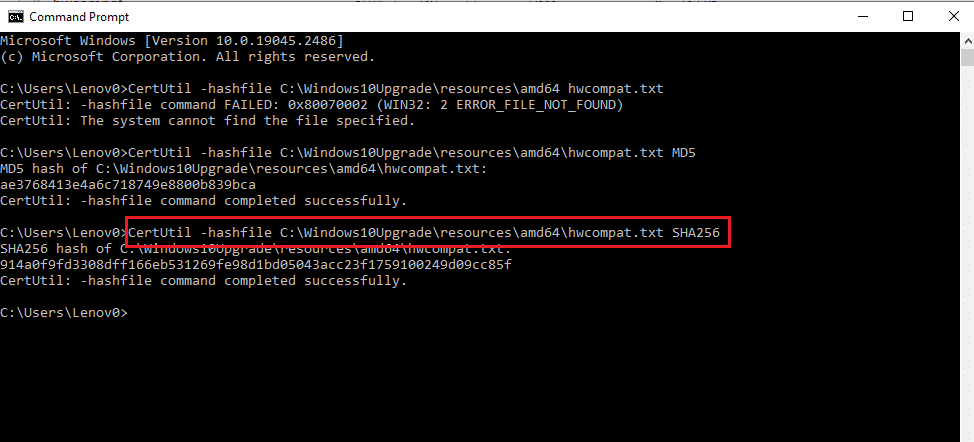

2A. Per controllare il MD5 somma di controllo dell’hashdigitare il seguente comando e premere il tasto Invio.

CertUtil –hahsfile MD5

Ad esempio, se desideri aprire il file denominato hwcompat.txt nella seguente directory come indicato nel comando, digita il seguente comando.

CertUtil –hashfile C:\Windows10Upgrade\resources\amd64\hwcompat.txt MD5

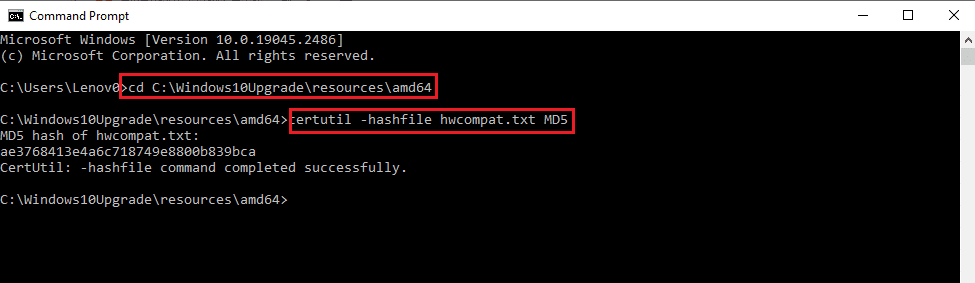

2B. Digitare il comando seguente per passare a directory corrispondente con il fascicolo.

cd

Successivamente, digita il comando successivo detto in precedenza per verificare il valore hash del file.

Ad esempio, il file nella posizione indicata in precedenza può essere verificato in questi due comandi come segue.

cd C:\Windows10Upgrade\resources\amd64

CertUtil –hashfile hwcompat.txt MD5

3. Per controllare il file somma di controllo del file in qualsiasi altro algoritmo hash, digitare il seguente comando

CertUtil –hashfile

Ad esempio, se desideri controllare lo stesso file in un altro formato, ad esempio SHA1digitare il seguente comando.

CertUtil –hashfile C:\Windows10Upgrade\resources\amd64\hwcompat.txt SHA1

Metodo 3: utilizzare le app File Hash Checker

L’ultimo metodo per trovare questo valore per i file consiste nell’utilizzare un’app di controllo come Generatore hash. Va notato che queste app di terze parti potrebbero aiutarti con MD5 per l’integrità dei file, ma potrebbero non fornire risultati esatti come quelli delle app native sul PC.

Nota: Poiché si tratta di app di terze parti, si consiglia di evitare di utilizzare file che potrebbero contenere informazioni personali.

L’articolo ha fornito brevi informazioni su come trovare il valore hash dei file e le modalità per verificarne l’integrità. Si prega di compilare i campi nella sezione dei commenti per condividere le vostre domande e suggerimenti.